Apache Tomcat 远程代码执行漏洞,附漏洞自查方案

Apache Tomcat是一款开源的Java Servlet容器和Web服务器,广泛用于部署和运行Java Web应用。 近日,Apache Tomcat官方发布通告,修复了Apache Tomcat 远程代码执行漏洞(CVE-2026-34486)。微步情报局已成功复现 。经分析,该漏洞源于针对CVE-2026-29146的修复引入了回归缺陷。在消息解密失败后,未能正确终止消息处理流程,而是继续调用 super.messageReceived(msg),导致攻击者构造的未加密或加密错误的恶意消息能够绕过加密保护,直接进入 Tribes 集群的反序列化流程,若服务器类路径中存在可利用的反序列化链,则可实现远程代码执行。(完整漏洞情报请查阅https://x.threatbook.com/v5/vul/XVE-2026-12886)

概况

Apache Tomcat是一款开源的Java Servlet容器和Web服务器,广泛用于部署和运行Java Web应用。

近日,Apache Tomcat官方发布通告,修复了Apache Tomcat 远程代码执行漏洞(CVE-2026-34486)。微步情报局已成功复现 。经分析,该漏洞源于针对CVE-2026-29146的修复引入了回归缺陷。在消息解密失败后,未能正确终止消息处理流程,而是继续调用 super.messageReceived(msg),导致攻击者构造的未加密或加密错误的恶意消息能够绕过加密保护,直接进入 Tribes 集群的反序列化流程,若服务器类路径中存在可利用的反序列化链,则可实现远程代码执行。(完整漏洞情报请查阅https://x.threatbook.com/v5/vul/XVE-2026-12886)

此漏洞利用条件较为苛刻,建议用户通过如下方案自查:

- 1.优先排查Tomcat版本

- 2.集群状态和EncryptIntercepto排查:检查是否启用了 Tribes 集群并开启EncryptInterceptor,此组件默认不开启,可自查配置文件(默认路径$CATALINA_HOME/conf/server.xml)中是否存在集群配置关键字(如:"SimpleTcpCluster")和EncryptInterceptor关键字(如:"encryptionKey=")

- 3.检查集群端口(Tribes Receiver 端口)开放情况

建议受此漏洞影响用户尽快修复。

漏洞处置优先级(VPT)

综合处置优先级:中风险

| 类别 | 项目 | 内容 |

|---|---|---|

| 基本信息 | 微步编号 | XVE-2026-12886 |

| CVE编号 | CVE-2026-34486 | |

| 漏洞类型 | 远程命令执行 | |

| 利用条件评估 | 利用漏洞的网络条件 | 远程 |

| 是否需要绕过安全机制 | 否 | |

| 对被攻击系统的要求 | 1. 启用Tribes集群功能 2. 攻击者能够访问集群端口(默认于4000开放) 3. 集群通信配置EncryptInterceptor拦截器 4. 目标服务器的Java类路径中存在可利用的反序列化链 |

|

| 利用漏洞的权限要求 | 无须用户权限 | |

| 是否需要受害者配合 | 否 | |

| 利用情报 | POC是否公开 | 否 |

| 已知利用行为 | 暂无 |

漏洞影响范围

| 项目 | 内容 |

|---|---|

| 产品名称 | Apache Tomcat |

| 受影响版本 | 9.0.116 10.1.53 11.0.20 |

| 有无修复补丁 | 有 |

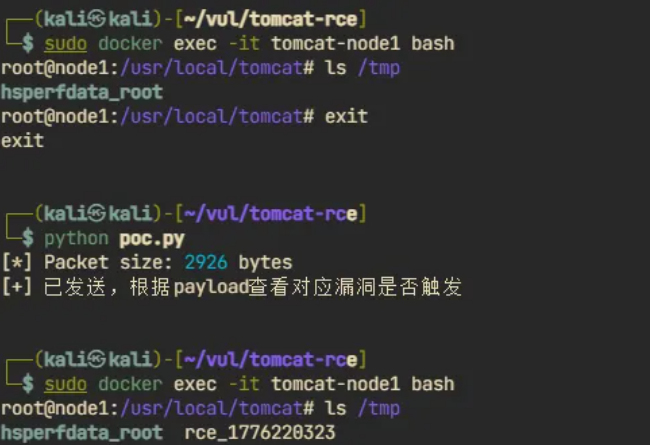

漏洞复现

修复方案

官方修复方案:

官方已发布修复方案,请访问链接下载:

https://tomcat.apache.org/download-90.cgi

https://tomcat.apache.org/download-101.cgi

https://tomcat.apache.org/download-110.cgi

临时缓解措施:

网络层面严格限制Tomcat集群通信端口的访问来源。

情报来源:微步社区