【全悉】T-ANSWER高级威胁分析预警系统 云环境流量采集方案说明

全悉(T-ANSWER)顺应业务上云和容器化发展趋势,底层采用Docker技术架构,支持Docker容器化云上部署,兼容主流云计算平台及虚拟化技术,具备良好的集群平滑扩展和快速交付能力,有效服务于云场景下的高级威胁检测。

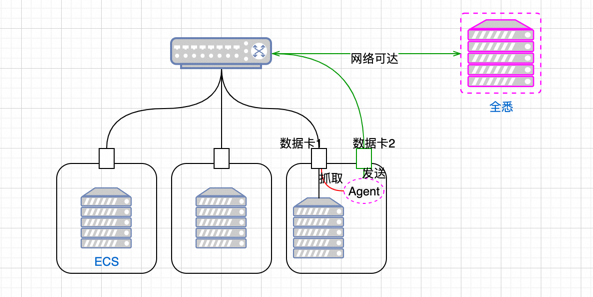

云外环境流量仍然是通过常规方式借助物理交换机实现,通过在物理交换机上进行端口镜像,然后将流量吐给宿主机物理网口;针对云内环境东西向流量采集,是通过在ECS主机上部署流量采集agent实现引流至全悉平台进行检测分析(PS:agent部署不依赖云平台类型)。

以下主要介绍云内环境流量采集方式:

基本需求

- 导引待检测主机(KVM/Linux)流量到全悉检测引擎

- 提取全部流量

- 提取某IP的流量

- 提取某端口的流量

- 提取某时间段的流量

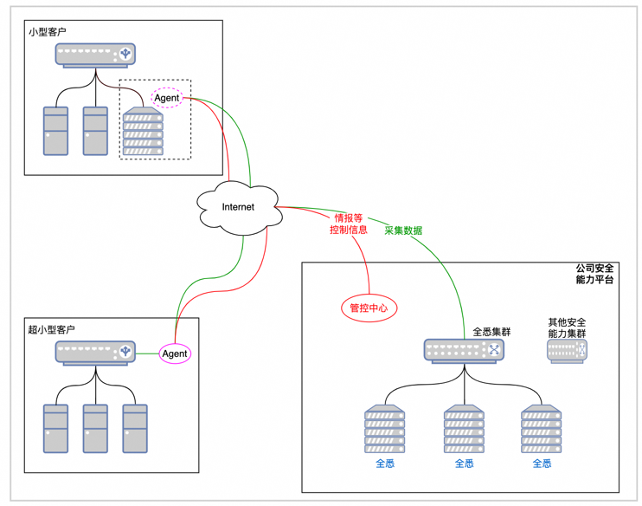

- 考虑SAAS化趋势,Agent抓取流量 + 安全中心检测

- 简单的基线模型,提取异常流量

- 快捷的交互能力,基于实时情报(域名/IP)的流量检测

实现方案

部署拓扑/用户导流

- 待检测主机ECS为KVM + Linux环境

- 待检测主机和全悉检测环境网络可达

- 待检测主机需要有两张数据卡,其中一张用于发送抓取的流量到“全悉”

部署拓扑/SAAS

Agent技术方案

- 数据卡1为ECS真实业务数据网卡,通过PCAP在二层抓取全量数据包

- 数据卡2为导流网卡,通过VxLAN封装(选用特殊的VNI/VXLAN Network Identifier)发送抓取数据包,以保持原始L2/L3信息

- Agent部署在ECS中,并且需要以ROOT身份运行,以支持网络操作

- 提供基于IP/PORT的逐包过滤规则

- 性能指标

- 单ECS主机~500Mbps抓取能力

- 单数据包大于2Kbits丢弃

其他改造点

- ECS服务器数据卡不应该开启LRO(Large Receive Offload)/GRO(Generic Receive Offloading)特性,避免单报文过大

- 全悉运行环境/KVM添加过滤规则,对于特殊VxLAN Tag不应答ICMP端口不可达消息「也可启动特殊监听服务,比如nc -l 4789(如果VxLAN封装选定了4789端口)」

- 全悉收包流程需要改造,去掉特殊VxLAN Tag

- ECS和全悉之间的网络需要打通,如VxLAN选择4789端口