Apache RocketMQ远程命令执行漏洞(CVE-2023-37582)

漏洞描述

Apache RocketMQ是一款开源的分布式消息和流处理平台,提供了高效、可靠、可扩展的低延迟消息和流数据处理能力,广泛用于异步通信、应用解耦、系统集成以及大数据、实时计算等场景。

近期,长亭科技监测到RocketMQ发布新版本修复了一个远程命令执行漏洞(CVE-2023-37582)。

经过分析漏洞后,发现公网仍有较多系统未修复漏洞。应急团队根据该漏洞的原理,已经编写了X-POC远程检测工具和牧云本地检测工具,并已向公众开放下载使用。

当RocketMQ的NameServer组件暴露在外网时,并且缺乏有效的身份认证机制,那么攻击者可以利用更新配置功能,以RocketMQ运行的系统用户身份执行命令。

本次漏洞与CVE-2023-33246[1]不同的是,本次影响的是NameServer服务(默认9876端口),只要能访问到NameServer且该服务未开启身份认证可修改某些配置,就可实现

检测工具

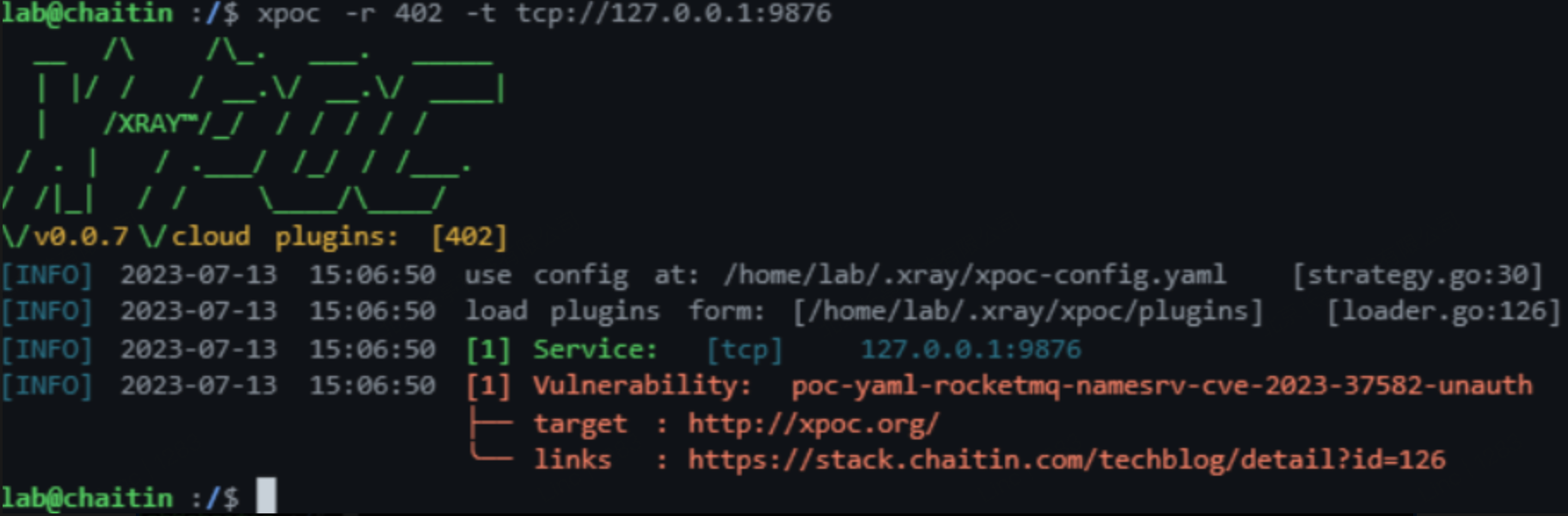

X-POC远程检测工具

检测方法:

xpoc -r 402 -t tcp://127.0.0.1:9876

工具获取方式:

https://github.com/chaitin/xpoc

https://stack.chaitin.com/tool/detail?id=1036

牧云本地检测工具

检测方法:

在本地主机上执行以下命令即可无害化扫描:

./apache_rocketmq_cve_2023_37582_scanner_linux_amd64

工具获取方式:

https://stack.chaitin.com/tool/detail?id=1202

影响范围

<RocketMQ 4.9.7

<RocketMQ 5.1.2

解决方案

临时缓解方案

添加身份认证机制,确保只有授权用户才能访问和操作RocketMQ的消息队列。

升级修复方案

使用RocketMQ 4.x版本的用户升级至4.9.7或以上版本[2]。

使用RocketMQ 5.x版本的用户升级至5.1.2或以上版本[3]。

长亭支持检测产品

| 产品名称 | 支持说明 | 版本 | 下载链接 |

| 洞鉴 | 支持使用自定义POC原理检测。 | https://bbs.chaitin.cn/kb/545 | |

| 牧云 | 使用管理平台 23.05.001 及以上版本的用户可通过升级平台下载应急漏洞情报库升级包(EMERVULN-23.06.013)“漏洞应急”功能支持该漏洞的检测;其它管理平台版本暂不支持该漏洞检测。 | EMERVULN-23.06.013 | https://bbs.chaitin.cn/kb/544 |

| 全悉 | 已发布升级包,支持该漏洞利用行为的检测。 | ||

| 云图 | 默认支持该产品的指纹识别,同时支持该漏洞的PoC原理检测。 |

产品受影响及处置方案

| 产品名称 | 受影响说明 | 应急处置方法 | 正式处置方法 |

| 雷池 | 无 | ||

| 谛听 | 无 | ||

| 牧云 | 无 | ||

| 洞鉴 | 无 | ||

| 万象 | 无 |

时间线

7月12日 漏洞被公开披露[4]

7月12日 长亭应急响应实验室漏洞分析与复现

7月13日 长亭安全应急响应中心发布通告

参考资料

[1].https://mp.weixin.qq.com/s/TvmMhBuPPbvfqvWEw_tVuQ

[2].https://github.com/apache/rocketmq/releases/tag/rocketmq-all-4.9.7

[3].https://github.com/apache/rocketmq/releases/tag/rocketmq-all-5.1.2

[4].https://github.com/lagom1z/blog-timeline/issues/34